Hvad er forskellen på DNS- og IP-lækage? (sådan undgås det)

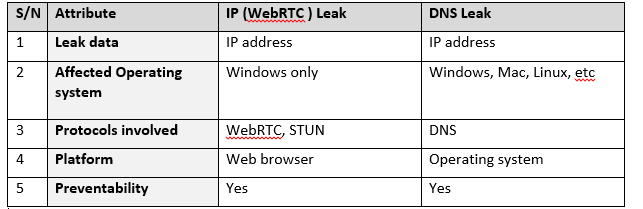

På grund af fortrolighedsgrunde og andre relevante grunde, så foretrækker nogen internetbrugere at anvende en VPN-service, til at skjule deres faktiske IP-adresse, og kryptere deres data mens de er på nettet. Men, alle disse mål kan falde fra hinanden, his dine personlige data lækker på grund af sikkerhedsfejl eller andet. Der er to store grunde til at din VPN kan lække dine personlige data eller IP-adresse: DNS lækage eller WebRTC (IP) lækage.

Hvad er DNS lækage?

Hvis du nogensinde har anvendt internettet, så har du med stor sandsynlighed været i kontakt med Domain Name System (DNS), om end uvidende. DNS vedligeholder en database af domainnavne (som vpnmentor.com) og oversætter dem til deres korresponderende numeriske (Internet Protokol eller IP) adresser, som kræves for at lokalisere resurser på nettet. De er internettets svar på telefonbogen.

Domænenavne er kun til brug for mennesker, computere forstår kun numre i form af IP-adresser (168.212.226.204) som måske ikke ville være nemt for mennesker at huske (deraf behovet for DNS). Når du besøger en side for at forespørge til en webside, så kontakter din computer din ISPs DNS server for at få websidens IP-adresse. Når du anvender fortrolighedsservices som VPN, så kontakter din computer typisk din VPN server for DNS service, i stedet for din ISPs DNS.

Hvordan sker det?

Der er en sikkerhedsfejl, som sommetider tillader DNS forespørgsler at blive videresendt til din ISPs DNS server, selvom du bruger en VPN-service i forsøget på at skjule dem. Denne fejl er kendt som en DNS lækage. Den udspringer fra en ikke krypteret DNS forespørgsel sendt af din computer udenfor den etablerede VPN-tunnel. Denne fejl stammer fra operativsystemers indbyggede mangel på det universelle (samlede) DNS koncept. Hvert netværksbrugerflade kan have sin egen DNS, og – under forskellige omstændigheder – så vil systemet sende en DNS forespørgsel ud direkte til din ISP, eller anden tredjepart server (se nedenstående diagram), uden at respektere standard gateway og DNS indstillinger af din VPN-service, og dermed sker en lækage.

Fejlen gør det muligt for en ISP eller smugkigger at se hvilke websider en bruger besøger. Når du anvender en VPN og opdager at din faktiske IP lækker, så betyder det at dine DNS forespørgsler også sendes til din ISP, og ikke til din VPN-udbyder. Nogle ISP implementerer endda teknologi kaldet ”Transparent DNS Proxy”, som effektivt tvinger din computer til at bruge deres DNS service til alle DNS opslag, selv når du ændrer dine DNS indstillinger til andre end deres.

Hvad er WebRTC (IP) lækage?

I 2015 publicerede en sikkerhedsforsker, Daniel Roesler, en demonstration om en sikkerhedsfejl, som tillod en smugkigger at drage fordel af en speciel brugerflade (API) program, indbygget i de fleste webbrowsere kaldet Web Real Time Communication (WebRTC), til at afsløre en brugers faktiske IP-adresse, selv hvis de var forbundet til en VPN. WebRTC anvendes normalt af computere i forskellige netværk til browser-til-browser kommunikation, P2P fildeling, stemme- og videoopkald, blandt andet.

Hvordan sker det?

Alt der kræves, er nogle få linjer kode til at snøre WebRTC til at afsløre din rigtige IP-adresse via kommunikationer med en internetbaseret server kendt som STUN (Session Traversal Utilities for Nat). STUN serveren tillader computere at enheder i dit interne netværk, at regne deres offentlige IP (internet) adresse ud. VPN anvender også STUN servere til at oversætte din interne netværksadresse til en offentlig internetadresse og omvendt. For at opnå dette, så fastholder STUN serveren en database til både din VPN-baseret internet (IP) adresse, og din lokale interne IP-adresse under forbindelsen.

Denne lækage har intet at gøre med hvor sikker din VPN er, men den har alt at gøre med sårbarheden i WebRTC i sig selv, indeni i din browser. Når WebRTC i din browser accepterer forespørgsler fra en STUN server, så sender den et svar tilbage til STUN serveren, som viser både din private (interne netværk) og offentlige (internet) IP-adresse samt andre data.

Resultatet af forespørgslen, som grundlæggende er brugerens faktiske IP-adresse, kan så tilgås via et lille program kaldet JavaScript. De eneste krav for at det fungerer er WebRTC understøttelse i browseren og JavaScript programmet. Hvis WebRTC er slået til i din browser, så vil den normalt acceptere STUN forespørgsler og sende et svar til STUN serveren.

Når alt kommer til alt, så er der ikke noget system der er perfekt, i ny og næ bliver fejl afdækket. Der er derfor vigtigt at anvende en VPN udbyder med godt omdømme, som pro-aktivt svarer på sårbarheder når de dukker op. Sikre dig, at du tester din VPN mod disse lækager og tager skridt til at ordne dem.

Kommenter på, hvordan du mener, at man kunne forbedre denne artikel. Din feedback betyder noget!